마켓서 앱 잘못 받았다간.. '좀비폰'된다고?

악성코드에 감염돼 이용자의 의사와 무관하게 특정사이트를 공격하는 좀비PC가 스마트폰으로도 확산되고 있다. 그동안 PC를 노렸던 사이버공격이 PC와 같은 기능을 갖춘 스마트폰으로 향하고 있는 것이다.

스마트폰은 이용자의 개인정보와 금융정보 등을 모두 담고 있어 악성공격에 노출될 경우 재산상 등의 피해를 입을 가능성이 높고 항상 통신망에 접속돼 있어 망 공격의 주요 통로로 악용될 수 있다.

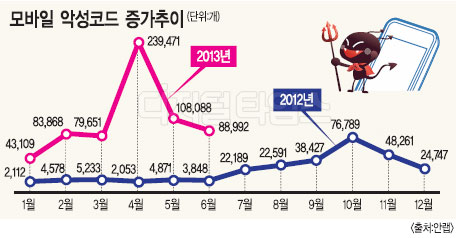

8일 안랩에 따르면 올 상반기 스마트폰을 노린 모바일 악성코드는 지난해 같은 기간에 비해 무려 27배나 늘어났다. 2012년 상반기 국내에서 발견된 모바일 악성코드는 2만2695개인데 비해 올 상반기는 64만3179개로 2739%나 증가했다.

공격 유형도 △이용자를 속여 결제를 유도하거나 개인정보를 빼내 금품을 취득하려는사기형 △특정 사이트나 사회기반시설의 공격수단으로 활용하기 위해 `좀비'로 만들어놓으려는사이버테러형 등 PC에 나타난 형태가 스마트폰으로 그대로 전이되는 양상이다.

사기형 공격의 경우 대표적인 것이 `스미싱'이다. 문자나 모바일메신저로 연결 ULR을 보낸 후 이를 클릭했을 때 인증 메시지를 가로채 결제비용을 챙기는 수법이다.

PC에서 한때 유행했던 `가짜 백신'도 등장했다. 스마트폰용 무료 백신이라며 설치를 유도한 뒤 있지도 않은 가짜 바이러스를 발견한 것처럼 안내메시지를 띄워 유료결제를 유도한다. 악성 애플리케이션(앱)을 만들어 이를 설치한 이용자의 개인정보 및 금융정보를 빼 가는 공격도 급격히 증가하고 있다.

무엇보다 위협적인 것은 `좀비폰'의 등장 가능성이 높아졌다는 점이다. 지난달 27일경부터 `all msgs'라는 의미없는 문자메시지가 안드로이드폰 이용자에게 무작위로 발송되는 정황이 포착됐다. 악성코드에 감염된 스마트폰이 등록된 연락처에 모두 문자메시지를 보낸 것이다. 이용자에게는 문자 과금에 대한 손해를, 이동통신사의 메시지 서버 등에는 과부하를 초래하는 신종 공격방식으로 업계는 보고 있다.

구글플레이에 정식 등록된 앱 업데이트를 내려 받았는데 악성코드가 숨어있어 이용자도 모르는 새 `좀비폰'이 되는 경우도 최근 발생했다. 잉카인터넷에 따르면 공격자는 구글플레이에 정식 등록된 앱의 `업데이트'에 악성코드를 심어 이용자들에게 공식적으로 배포한 것으로 보인다.

문종현 잉카인터넷 팀장은 "구글플레이의 개발자가 직접 악성앱을 등록한 것이 아니라면, 개발자의 컴퓨터나 서버가 해킹을 받아 외부 공격자에 의해 강제로 (악성코드가 포함된)업데이트를 올렸을 가능성도 배제하기 어렵다"면서 "최근 발생한 `카카오톡 업데이트를 가장한 악성코드 유포'가 바고 이 사례"라고 지적했다.

이렇게 감염된 스마트폰은 이미 해커의 손안에 모든 정보를 넘겨주고 통제받는 상태이기 때문에 앞으로 스마트폰을 통한 `모바일 분산서비스거부(DDoS; 디도스) 공격'의 주체가 될 수도 있다. 좀비PC에 이어 좀비폰이 현실로 나타났단 얘기다.

문 팀장은 "모바일 디도스 공격의 경우 위성위치확인시스템(GPS) 기능을 활용해 공격대상 근처의 좀비폰을 작동시켜 이동통신사 망에 과부하를 일으키게 되는데, 이 경우 해당 지역에 통화 마비 사태를 일으키는 등 PC 디도스 공격보다 더 큰 혼란을 초래할 것으로 우려된다"고 지적했다.